Журналисты разоблачили глобальную империю мошенничества с украинским следом

Главным механизмом, который использовали мошенники, были "липовые" инвестиции в криптовалюту, к которым склоняли жертв. К таким выводам пришли журналисты международной организации Organized Crime and Corruption Reporting Project (OCCRP), шведского общественного вещателя (SVT), украинского "Радио Свобода" и 30 других медиа.

Расследование основывается на утечке данных объемом 1,9 терабайта. Эти материалы SVT получило от обличителя, объяснившего свою мотивацию тем, что хочет "положить конец безнаказанности". Сам он пожелал остаться анонимным.

Как работала международная схема обмана?

Одна из двух сетей колл-центров – AK Group – имеет, по данным журналистов, по меньшей мере три офиса в Тбилиси (Грузия). С 2022 года она принесла мошенникам более 35 млн долларов от около 6 тыс. человек.

Вторая сеть – группа компаний, которая, кроме Украины, имеет представительства в Болгарии и на Кипре. Журналисты предполагают, что организацией управляют из Израиля.

Эти мошенники находили "клиентов" через рекламу в соцсетях, втирались в доверие, обещая заоблачные доходы от инвестиций в криптовалюту, а также убеждали установить на свое устройство программное обеспечение для удаленного доступа. В конце концов, "клиенты" оставались без денег и прибыли, и часто – с долгами.

Речь идет о программе для удаленного доступа Anydesk. Устанавливать ее советовали якобы для "помощи с транзакциями". А получив доступ к компьютерам пострадавших, мошенники запускали программу, показывающую якобы прибыль от инвестиций в криптовалюту. На самом же деле на этом этапе средства жертв уже могли быть на банковских счетах, связанных с кибермошенниками.

Криптоаферисты из второй сети, по данным расследователей, с 2021 по 2024 год могли обмануть 26 тысяч человек – преимущественно из Канады, Испании, Австралии, Великобритании и Южной Африки. Пострадавшие только на этой части аферы потеряли как минимум 240 млн долларов.

Методы привлечения клиентов, которые использовали обе международные группы кибермошенников, достаточно схожи, хотя журналисты и не смогли установить связь между ними. К примеру, обе сети притворялись авторизованными трейдерами.

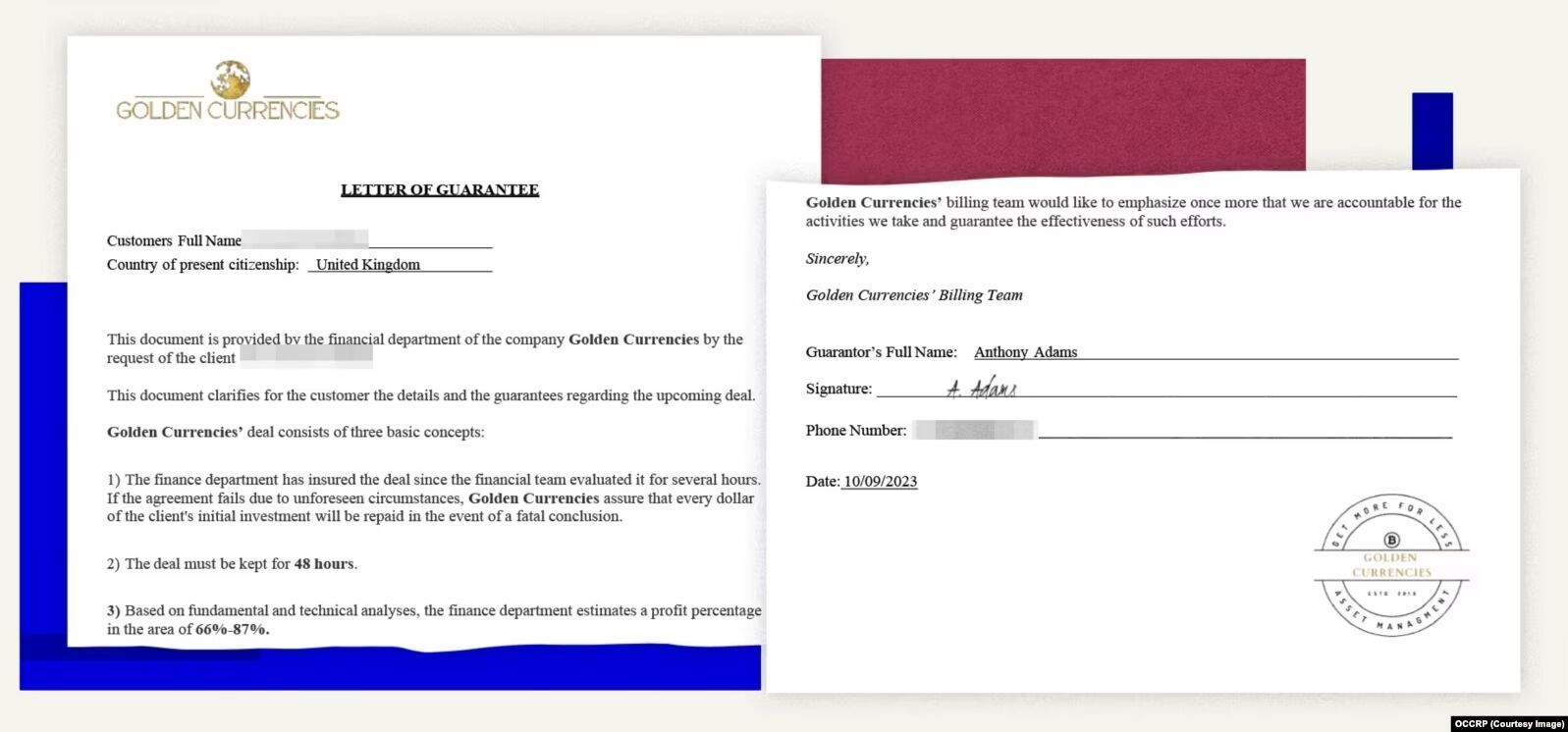

Так, обманутый инвестор из Швеции, потерявший более 15 тыс. долларов, рассказал, что кибермошенники назвались представителями "бренда"Golden Currencies. Управление финансового контроля Великобритании внесло Golden Currencies в список "клонов" авторизованных криптотрейдеров. Этот "бренд" представляет собой финансовую компанию Currencies Direct Financial Markets Limited.

Также в схемах две международные сети используют не только названия других компаний, но и имена известных людей. Так, пострадавшие указывают: они переходили по онлайн-объявлениям с именами и изображениями, в частности:

миллиардера и члена команды президента США Илона Маска;испанского комика Пабло Мотоса;экс-президента Финляндии Саули Нииностио;экс-премьер-министра Финляндии Санны Марин.На вопрос OCCRP представители Нииностио ответили, что знают о проблеме, и сообщили правоохранителям, однако отследить мошенников не удалось. Марин в комментарии журналистам отметила, что ей об этом ничего не известно и согласия на использование своих фото и имени она не предоставляла.

Что известно об "офисе" мошенников в Украине?

Международная сеть колл-центров, как сообщают расследователи, до полномасштабного вторжения РФ в Украину имела офис в Киеве. Из него работники компании, вероятно, звонили потенциальным жертвам из разных уголков мира. После начала полномасштабного вторжения, согласно документам утечки, часть работников переместили в Северную Македонию. Этот временный офис позже переехал в Болгарию. "Продолжают ли притворные криптоброкеры, хотя бы частично, работать из Киева до сих пор – точно неизвестно", – указано в расследовании.

Расследователи также вышли на несколько зарегистрированных в Украине компаний, которые могли использовать мошенники. До полномасштабного вторжения сеть активно привлекала к "работе" рядовых украинцев – им платили за то, чтобы те регистрировали компании. Руководили же ими кибермошенники, хотя фактические владельцы часто не знали, чем занимаются их фирмы.

Журналистам удалось пообщаться с одной из таких "сотрудниц". Это 23-летняя киевлянка, которая в 2021 году оформила на себя и возглавила фирму "Эстелла Юкрейн".

По словам девушки, она ставила подписи на документах и получала за это 2 тыс. грн в месяц. О том, что ее компания может быть связана с международной мошеннической сетью, она узнала от журналистов.

"Я общалась с одним парнем. Мы лично не виделись, он просто мне описывал, какие данные в банке нужно указать, и все такое. Но он удалил всю переписку", – рассказала девушка журналистам.

По ее словам, после начала полномасштабной войны в 2022 году она перестала получать средства. Во время последней переписки с посредником в январе 2023 года тот сказал, что компания, записанная на нее, "больше не работает".

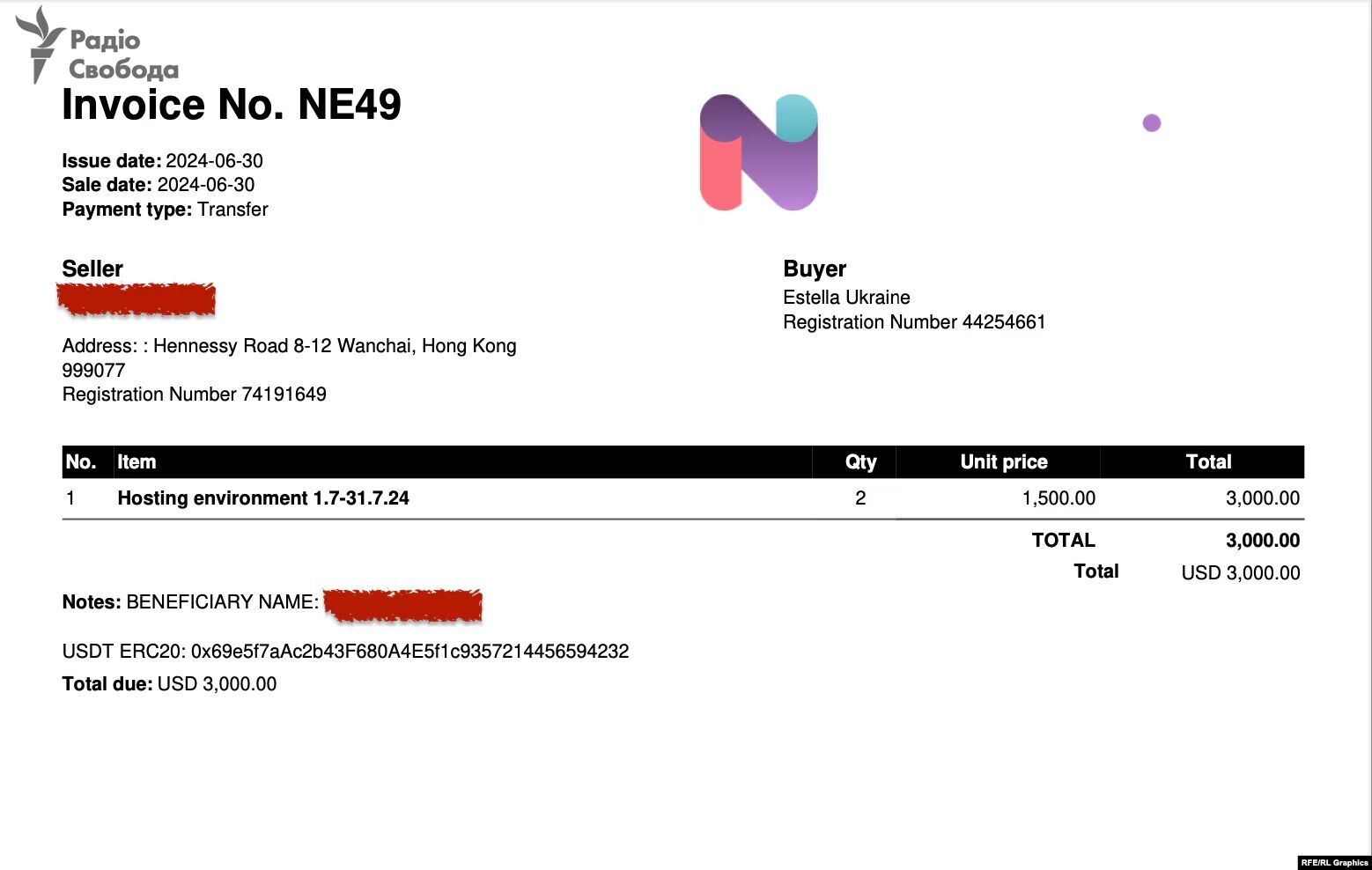

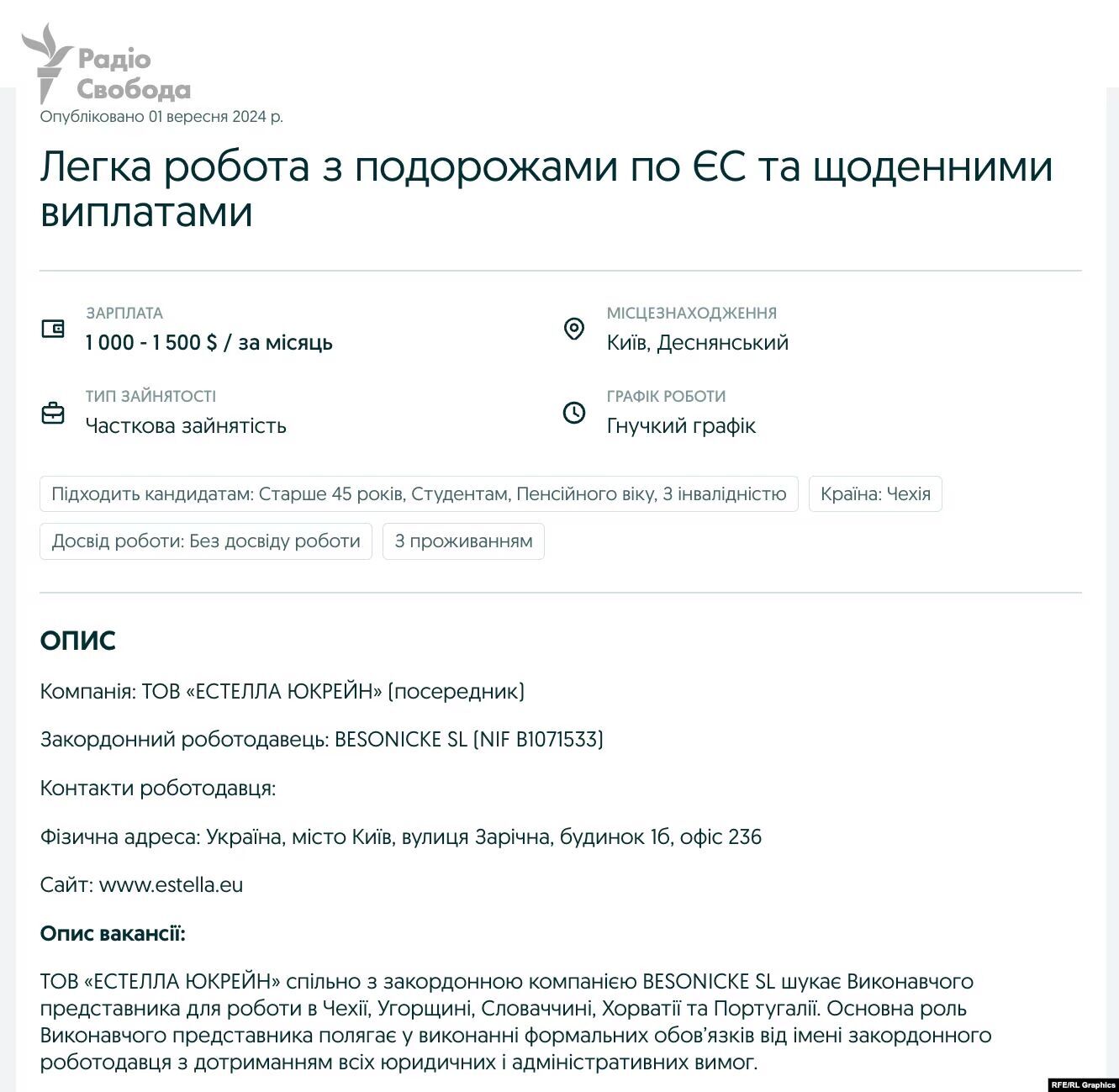

Однако, как оказалось, это не совсем так, уверяют расследователи. В частности, в уже 2024 году "Эстелла Юкрейн" заключала соглашения с "брендами", связанными с израильско-европейской сетью кибермошенников, а также оплачивала маркетинговые услуги. Кроме того, в 2024 году "Эстелла Юкрейн" предлагала 1000-1500 долларов и "легкую работу с путешествиями в страны ЕС" – за подписание документов от имени испанской фирмы Besonicke SL, которая также фигурирует в утечке как связанная с кибермошенничеством.

В 2022 году "Эстелла Юкрейн" арендовала помещение у Людмилы Кравчук, жены народного депутата Антона Яценко, согласно его электронной декларации. Яценко – депутат последних четырех созывов парламента, последний избранный в 2019 году как беспартийный.

Игорь БабинРаспечатать